ICカードの脆弱性の解明とその対策手法の構築

2011-0908-02

- 研究者名

-

研究者情報 戸川 望 教授

- 所属

-

理工学術院 基幹理工学部

- 専門分野

-

計算機システム,地理学

- キーワード

-

情報学基礎 、 計算機システム・ネットワーク 、 知覚情報処理・知能ロボティクス 、 電子デバイス・電子機器 、 通信・ネットワーク工学

背景

LSI(大規模集積回路)を搭載したICカードは、クレジットカードや交通系電子マネーを中心に急速に普及している一方で、取り扱われる情報の安全・安心の確保が課題となっている。

物理特性を観測することによるサイドチャネル攻撃に対しては、ランダム回路の挿入などによる対策が行われているが、製造においての欠陥を発見し良品を選別するためにLSIの内部を見る・制御する技術として施されているスキャンパス設計を悪用した脆弱性への対策は行われていない状況にあり、それが新たな情報被害に発展する可能性もある。

物理特性を観測することによるサイドチャネル攻撃に対しては、ランダム回路の挿入などによる対策が行われているが、製造においての欠陥を発見し良品を選別するためにLSIの内部を見る・制御する技術として施されているスキャンパス設計を悪用した脆弱性への対策は行われていない状況にあり、それが新たな情報被害に発展する可能性もある。

シーズ概要

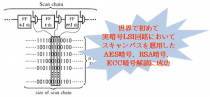

スキャンパス設計はLSI内部をランダムに張り巡らされているため本来であれば、設計者のみが知り得ることのできる秘匿情報であった。

それに対して、スキャンチェインを構成するFF(フリップフロップ)が、ランダムに接続されていてもその相対位置は変化せず、出力されるデータ順序が一定であるという法則性を利用することで、ICカードに搭載さているLSIの暗号処理を解読できることを実証した。その結果、解読不可能であるとされている代表的な暗号化規格であるAES暗号,RSA暗号,楕円曲線暗号(ECC暗号)の解読に成功している。

それに対して、スキャンチェインを構成するFF(フリップフロップ)が、ランダムに接続されていてもその相対位置は変化せず、出力されるデータ順序が一定であるという法則性を利用することで、ICカードに搭載さているLSIの暗号処理を解読できることを実証した。その結果、解読不可能であるとされている代表的な暗号化規格であるAES暗号,RSA暗号,楕円曲線暗号(ECC暗号)の解読に成功している。

応用・展開

スキャンパス設計の脆弱性を実証することで、実ICチップに対する攻撃評価や防御対策の検討を行うことが可能となり、より安全・安心な情報交換を実現する新しいLSIテスト設計技術を提示できる。

優位性

すでに計算機シミュレーションやFPGA回路による実証に成功しており、実際の実ICチップへの適用間近の段階まで研究が進んでいる。

提供目的

受託研究、共同研究、技術相談

関連論文

- Ryuta Nara, Nozomu Togawa, Masao Yanagisawa and Tatsuo Ohtsuki, A scan-based attack based on discriminators for AES cryptosystems, IEICE Trans. on Fundamentals of Electronics, Communications and Computer Sciences, vol. E92-A, no. 12, pp. 3229-3237, Dec. 2009.

- Ryuta Nara, Masao Yanagisawa, Tatsuo Ohtsuki, and Nozomu Togawa, “Scan-based side-channel attack against RSA cryptosystems using scan signatures,” IEICE Trans. on Fundamentals of Electronics, Communications and Computer Sciences, vol. E93-A, no. 12, pp. 2481-2489, Dec. 2010.

他のシーズ

-

極低エネルギー化を実現する統合化システムLSI設計技術

極低エネルギー化を実現する統合化システムLSI設計技術 -

皮膚に優しいケミカル健康モニタ

皮膚に優しいケミカル健康モニタ -

ハードウェアトロイの検出方法、ハードウェアトロイの検出プログラム、およびハードウェアトロイの検出装置

ハードウェアトロイの検出方法、ハードウェアトロイの検出プログラム、およびハードウェアトロイの検出装置 -

検出方法及び検出装置

検出方法及び検出装置

掲載日:

2011/09/08